Sobre les dades sostretes a diferents membres del Govern dels seus mòbils mitjançant escoltes que van ser possibles gràcies a l'aplicador Pegasus s'ha sentit últimament de tot. Decisions incomprensibles com la relativa al Marroc i el Sàhara o, també, la no molt irada reacció d'Algèria estarien, sense que ningú ho hagi confirmat encara, vinculades a aquestes dades que, també suposadament, estarien en mans del Govern del Marroc. Ara, part d'aquestes incògnites tindran resposta: la ministra de Defensa, Margarita Robles, haurà d'explicar aquesta segona quinzena de juny en sessió de control en el Senat quina és la importància de la informació sostreta de mòbils del Govern mitjançant el programa espia Pegasus.

El 2022

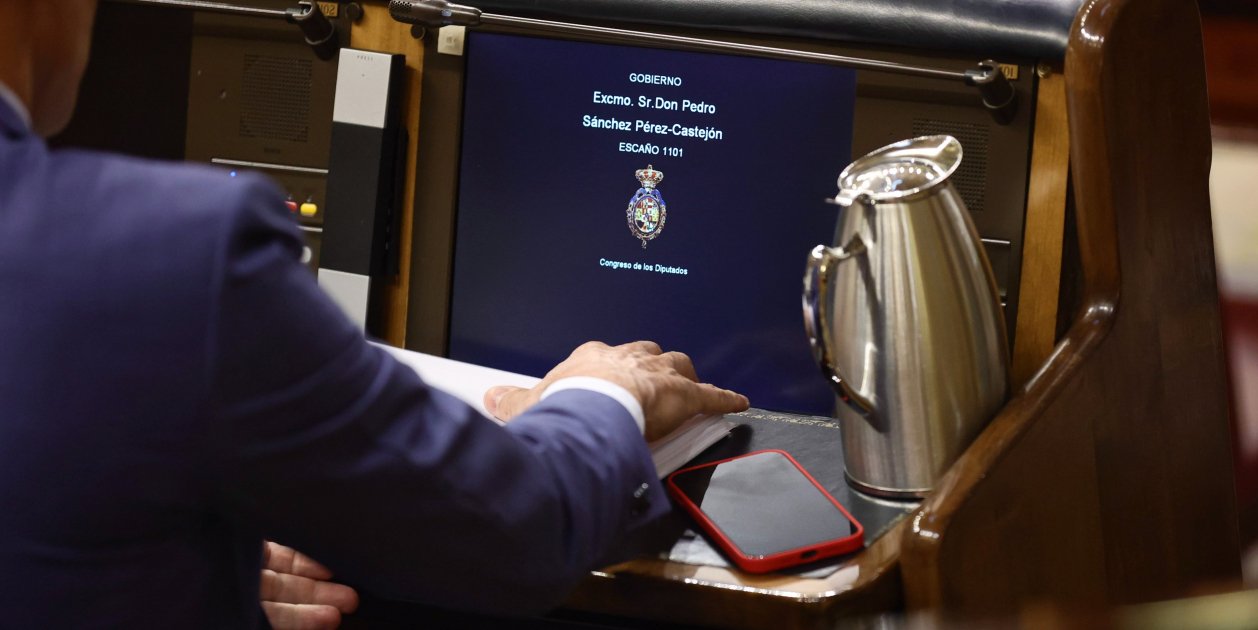

L'escoltes; "il·lícites i externes", segons el Govern, encara que caldria preguntar-se si queda encara algú que ignori que la majoria de les escoltes són just així; van afectar els mòbils de la pròpia Roures i del President del Govern segons el mateix Executiu va admetre el 2022. Després, es va saber que també van ser objecte d'infiltració els mòbils del Ministre de l'Interior i del Ministre d'Agricultura. La pregunta que la Ministra Roures haurà de contestar l'ha formulat el PP i, en ella, s'interroga el Govern sobre la naturalesa de la informació que contenien els mòbils espiats. Segons la ministra, "no hi ha constància" sobre si la informació era classificada com "secreta o reservada" i la denúncia que al seu dia van realitzar els afectats es va cursar perquè "es va veure compromesa la seva intimitat". Ara, haurà d'aclarir-lo encara més i millor.

Què és Pegasus i com funciona?

Pegasus és un spyware que, una vegada instal·lat en el telèfon, és capaç d'activar el micròfon i la càmera del terminal des d'un panell de control remot. A més, fa les vegades de GPS, el que li permet conèixer amb exactitud on es troba el propietari. Una de les estratègies més habituals de Pegasus per a accedir a un terminal és per mitjà de les crides de Whatsapp. Aquestes no queden registrades en l'historial i són esborrades de manera immediata. El nivell de sofisticació de Pegasus li permet autodestruir-se si en un temps determinat no ha aconseguit el seu objectiu o si té el pressentiment que s'ha instal·lat en el dispositiu equivocat, evitant així, que quedi algun rastre d'ell. Detectar-ho és molt díficil, però és complicat que un usuari convencional es vegi afectat per aquesta mena d'infiltracions que s'usen, principalment, en àmbits governatius. No obstant això, existeix una aplicació gratuïta desenvolupada per Amnistia Internacional que es denomina Mobile Verification Toolkit que es pot decargar des de Github i permet detectar aquestes infiltracions.