Sobre los datos sustraídos a diferentes miembros del Gobierno de sus móviles mediante escuchas que fueron posibles gracias al aplicativo Pegasus se ha oído últimamente de todo. Decisiones incomprensibles como la relativa a Marruecos y el Sáhara o, también, la no muy airada reacción de Argelia estarían, sin que nadie lo haya confirmado aún, vinculadas a esos datos que, también supuestamente, estarían en manos del Gobierno de Marruecos. Ahora, parte de esas incógnitas tendrán respuesta: la ministra de Defensa, Margarita Robles, tendrá que explicar esta segunda quincena de junio en sesión de control en el Senado cuál es la importancia de la información sustraída de móviles del Gobierno mediante el programa espía Pegasus.

En 2022

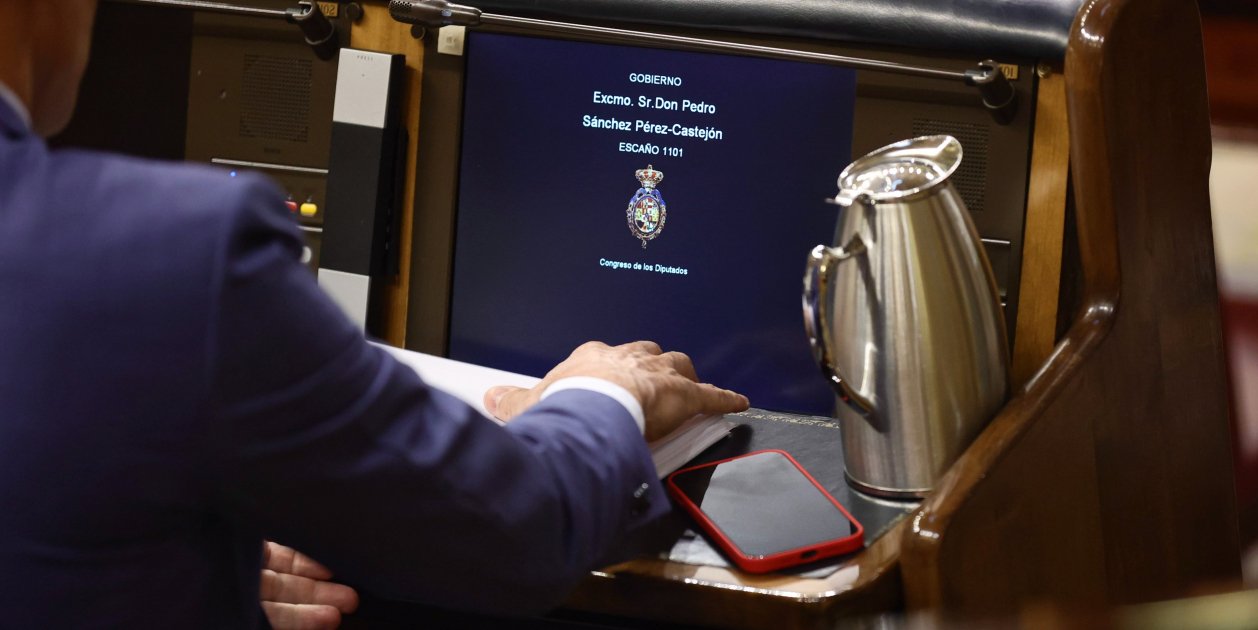

La escuchas; “ilícitas y externas”, según el Gobierno, aunque habría que preguntarse si queda aún alguien que ignore que la mayoría de las escuchas son justo así; afectaron a los móviles de la propia Robles y del Presidente del Gobierno según el propio Ejecutivo admitió en 2022. Después, se supo que también fueron objeto de infiltración los móviles del Ministro del Interior y del Ministro de Agricultura

La pregunta

La pregunta que la Ministra Robles tendrá que contestar la ha formulado el PP y, en ella, se interroga al Gobierno sobre la naturaleza de la información que contenían los móviles espiados. Según la ministra, “no hay constancia” sobre si la información estaba clasificada como “secreta o reservada” y la denuncia que en su día realizaron los afectados se cursó porque “se vio comprometida su intimidad”. Ahora, tendrá que aclararlo todavía más y mejor.

¿Qué es Pegasus y cómo funciona?

Pegasus es un spyware que, una vez instalado en el teléfono, es capaz de activar el micrófono y la cámara del terminal desde un panel de control remoto. Además, hace las veces de geolocalizador lo que le permite conocer con exactitud dónde se encuentra el propietario. Una de las estrategias más habituales de Pegasus para acceder a un terminal es por medio de las llamadas de Whatsapp. Estas no quedan registradas en el historial y son borradas de forma inmediata. El nivel de sofisticación de Pegasus le permite autodestruirse si en un tiempo determinado no ha conseguido su objetivo o si tiene el presentimiento que se ha instalado en el dispositivo equivocado, evitando así, que quede algún rastro de él. Detectarlo es muy díficil, pero es complicado que un usuario convencional se vea afectado por este tipo de infiltraciones que se usan, principalmente, en ámbitos gubernativos. Sin embargo, existe una aplicación gratuita desarrollada por Amnistía Internacional que se denomina Mobile Verification Toolkit que se puede decargar desde Github y permite detectar estas infiltraciones.